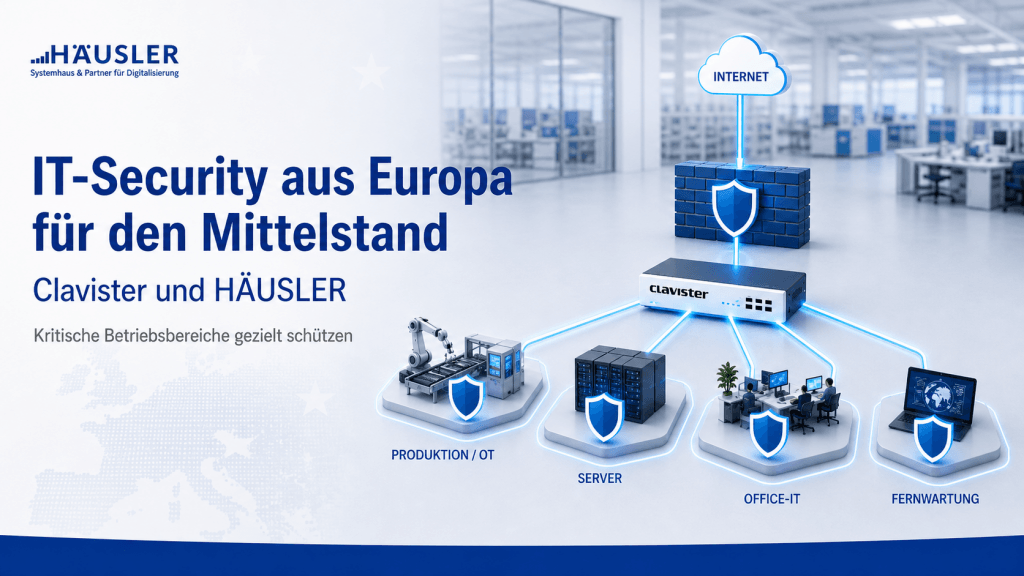

Von der klassischen Firewall zum segmentierten Schutz kritischer Betriebsbereiche

Mittelständische Unternehmen haben in den vergangenen Jahren erheblich in ihre IT-Sicherheit investiert. Firewalls sind im Einsatz, Systeme werden gepflegt, Verantwortliche sind sensibilisiert. Das ist eine gute Ausgangslage — und genau der richtige Moment, um den nächsten konkreten Schritt zu gehen.

Denn die Sicherheitsarchitektur, die heute trägt, muss mit der Infrastruktur Schritt halten: mit vernetzten Produktionssystemen, Cloud-Diensten, mobilen Arbeitsplätzen, externen Dienstleisterzugängen und mehreren Standorten.

Der Schutz am Internetübergang ist gesetzt. Was jetzt zählt, ist der gezielte Schutz innerhalb der eigenen Infrastruktur — dort, wo Produktion, Wertschöpfung und Betriebskontinuität tatsächlich stattfinden.

Laut Bundeslagebild Cybercrime 2024 des BKA wurden bundesweit 950 schwere Ransomware-Angriffe angezeigt — täglich zwei bis drei Fälle, 80 Prozent davon betrafen kleine und mittlere Unternehmen.

Die Zahlen zeigen: Cyber Security ist ein aktives Handlungsfeld, in dem klare Architekturentscheidungen den Unterschied machen.

Genau hier setzen Clavister und HÄUSLER an: Clavister als europäische Cyber-Security-Plattform aus Schweden, HÄUSLER als inhabergeführter IT- und Telekommunikationspartner mit Sitz in Rastatt bei Baden-Baden und über 30 Jahren Erfahrung im Mittelstand.

Die Firewall ist da. Jetzt geht es um den nächsten Schutzbereich.

In den meisten mittelständischen Unternehmen ist eine Firewall im Einsatz. Das ist die richtige Grundlage — und sie bleibt ein zentrales Element jeder Sicherheitsarchitektur.

Die Frage, die heute weiterführt, lautet: Nutzen wir Firewall-Technologie gezielt, um unsere kritischen Betriebsbereiche segmentiert zu schützen?

Eine Perimeter-Firewall regelt den Datenverkehr am Internetübergang: Was kommt herein, was geht hinaus. Der segmentierte Schutz kritischer Betriebsbereiche ergänzt das um eine zweite, entscheidende Ebene: Welche internen Bereiche kommunizieren miteinander — bewusst, definiert und kontrolliert?

Firewall-Technologie entfaltet auf dieser zweiten Ebene ihr volles Potenzial. Sie schafft klare Grenzen zwischen Produktionsnetz, Office-IT, Serverumgebung, Backup und Fernwartung. Sie macht Kommunikationswege sichtbar, dokumentiert sie und erlaubt genau das, was betrieblich notwendig ist. Das ist der Unterschied zwischen reaktiver Absicherung und aktiver Sicherheitsarchitektur.

Warum jetzt der richtige Zeitpunkt ist

Die Rahmenbedingungen für IT-Security im Mittelstand haben sich in kurzer Zeit grundlegend verändert. Drei Entwicklungen machen gezieltes Handeln heute besonders sinnvoll:

Cyber Security ist messbares Unternehmensrisiko.

Laut Bitkom-Wirtschaftsschutzstudie 2025 waren 87 Prozent der deutschen Unternehmen von Datendiebstahl, Spionage oder Sabotage betroffen — der Gesamtschaden erreichte mit 289 Milliarden Euro einen neuen Höchstwert. Gleichzeitig steigen die IT-Security-Budgets: Unternehmen investieren durchschnittlich 17 Prozent ihres IT-Budgets in Sicherheit — ein klares Signal, dass Cyber Security längst Teil strategischer Unternehmensführung ist.

Der Mittelstand ist attraktives Ziel — und gut positioniert, sich zu schützen.

96 Prozent der von Ransomware betroffenen deutschen Unternehmen haben weniger als 5.000 Mitarbeitende. Mittelständler verfügen über hochwertige Daten, kritische Produktionsprozesse und oft privilegierten Zugang zu Kunden und Lieferketten — und damit über konkrete Schutzwürdigkeit, die eine klare Sicherheitsarchitektur rechtfertigt und erfordert.

Digitalisierung schafft Effizienz und erfordert entsprechende Schutzarchitektur.

Jedes neue vernetzte System — Cloud-Dienste, mobile Arbeitsplätze, Maschinenzugänge, IoT-Geräte — erweitert die produktive Infrastruktur. Eine segmentierte Sicherheitsarchitektur wächst mit und stellt sicher, dass Digitalisierungsgewinne dauerhaft abgesichert sind.

Was sind kritische Betriebsbereiche?

Kritische Betriebsbereiche sind alle IT-, Netzwerk- und Systembereiche, die für Wertschöpfung, Produktion, Lieferung, Kundenservice und Wiederanlauf des Unternehmens zentral sind.

Im Mittelstand sind das weit mehr als nur zentrale Server. Es sind die Bereiche, in denen IT direkt mit dem laufenden Betrieb verbunden ist — und die daher gezielte, differenzierte Schutzmaßnahmen verdienen.

| Betriebsbereich | Schutzziel |

| Produktion und Maschinenumgebung | Betriebskontinuität und Lieferfähigkeit sichern |

| OT-Systeme und technische Anlagen | Stabilität und Verfügbarkeit langlebiger Produktivsysteme gewährleisten |

| ERP, Warenwirtschaft und Lager | Auftragsbearbeitung, Disposition und Rechnungsstellung schützen |

| Server- und Applikationsumgebung | Zentrale Geschäftsprozesse dauerhaft verfügbar halten |

| Backup- und Wiederherstellungssysteme | Wiederanlauffähigkeit nach jedem Vorfall sicherstellen |

| Fernwartung und externe Zugänge | Notwendige Dienstleisterzugänge kontrolliert und nachvollziehbar gestalten |

| Administrationszugänge | Privilegierte Zugriffe gezielt steuern und dokumentieren |

| Gäste- und Fremdgerätezugänge | Klare Trennung vom Unternehmensnetz realisieren |

| Standortvernetzung | Niederlassungen, Lager und Produktion sicher verbinden |

Der Schutz dieser Bereiche ist eine konkrete unternehmerische Gestaltungsaufgabe — mit klaren Auswirkungen auf Betriebsstabilität, Haftung und Wettbewerbsfähigkeit.

Segmentierter Schutz: Was das in der Praxis leistet

Netzwerksegmentierung bezeichnet die gezielte Strukturierung von Netzbereichen durch technische Kontrollpunkte — konkret durch Firewall-Regeln, die definieren, welche Systeme miteinander kommunizieren, unter welchen Bedingungen und mit welchen Berechtigungen.

Für Entscheider ist entscheidend, was das konkret leistet:

- Kritische Betriebsbereiche erhalten klar definierte, kontrollierte Grenzen

- Betrieblich notwendige Kommunikation wird bewusst erlaubt und dokumentiert

- Gewachsene Zugriffsrechte werden sichtbar gemacht und auf den tatsächlichen Bedarf ausgerichtet

- Externe Zugänge werden strukturiert, nachvollziehbar und jederzeit steuerbar

- Besonders kritische Systeme erhalten zusätzliche, dedizierte Schutzlogik

- Im Sicherheitsvorfall bleibt der Radius beherrschbar — Produktion, Backup und ERP bleiben voneinander unabhängig geschützt

Das Ziel ist keine künstliche Komplexität, sondern klare Struktur: Verbindungen, die betrieblich sinnvoll sind, werden gepflegt. Verbindungen, die historisch entstanden und heute nicht mehr erforderlich sind, werden bereinigt. Das Ergebnis ist eine Infrastruktur, die so aufgestellt ist wie der Betrieb selbst: strukturiert, verantwortlich, zukunftsfähig.

Handlungsfeld 1: Produktion und OT Security gezielt absichern

Produktions- und Fertigungsunternehmen profitieren heute erheblich von der Vernetzung zwischen Office-IT und Produktionsumgebung — ERP-Systeme, Produktionsplanung, Maschinensteuerungen und Qualitätssicherung greifen ineinander. Diese Integration ist wirtschaftlich wertvoll.

OT-Umgebungen (Operational Technology) haben dabei eigene Anforderungen: Verfügbarkeit und Stabilität stehen im Vordergrund. Viele Systeme sind auf lange Laufzeiten ausgelegt, arbeiten mit industriellen Protokollen und sind auf definierte, stabile Kommunikationswege angewiesen. Laut SANS-Bericht 2024 haben 83 Prozent der OT-Verantwortlichen in den letzten drei Jahren Sicherheitsvorfälle erlebt — und ziehen daraus aktiv Konsequenzen für ihre Schutzarchitektur.

Laut IBM X-Force Threat Intelligence Index 2025 ist die Fertigungsindustrie der am häufigsten angegriffene Sektor weltweit. 70 Prozent der OT-Sicherheitsvorfälle haben ihren Ausgangspunkt im IT-Bereich. Der gezielte Schutz der Schnittstelle zwischen IT und OT ist damit eine der wirkungsvollsten Investitionen in Betriebsstabilität.

Segmentierter Schutz bedeutet hier: Office-IT und Produktionsnetz erhalten klar definierte, kontrollierte Übergangspunkte. Fernwartungszugänge werden auf konkrete Maschinen oder Systembereiche präzisiert. Produktionskritische Systeme kommunizieren ausschließlich mit den Bereichen, mit denen sie tatsächlich kommunizieren müssen.

Clavister adressiert OT Security als eigenständiges Einsatzfeld — als Plattform für mission-kritische Umgebungen, in denen Verfügbarkeit und Kontrolle oberste Priorität haben.

Handlungsfeld 2: Sicherheitsvorfälle im Radius begrenzen

Ransomware ist heute das folgenreichste Angriffsmuster im Mittelstand. An einem Drittel aller erfolgreichen Cyberangriffe sind Ransomware oder andere Erpressungsformen beteiligt (Verizon DBIR 2024). 34 Prozent der deutschen Unternehmen waren 2025 betroffen — mit deutlich steigender Tendenz gegenüber den Vorjahren (Bitkom 2025).

Der entscheidende Hebel liegt in der Sicherheitsarchitektur: Wer kritische Betriebsbereiche gezielt segmentiert, begrenzt den Radius eines Sicherheitsvorfalls auf den betroffenen Bereich. Produktion, Backup, ERP und Administration bleiben voneinander unabhängig geschützt. Das macht den Unterschied zwischen einem beherrschbaren Vorfall und einem unternehmensweiten Betriebsausfall.

Die Wirksamkeit dieser Strategie belegen auch die Zahlen: Der Anteil der Unternehmen, die nach einem Ransomware-Angriff Lösegeld zahlen, ist seit 2021 von 56 Prozent auf 36 Prozent gesunken — weil funktionierende Sicherheitsarchitektur und Backup-Strategien als wirksames Gegenmittel greifen. Investitionen in segmentierten Schutz zahlen sich messbar aus.

Handlungsfeld 3: Backup-Systeme als eigenständigen Schutzbereich etablieren

Backup-Infrastruktur ist die Grundlage für Wiederanlauffähigkeit — und verdient daher einen eigenen, klar definierten Schutzbereich innerhalb der Sicherheitsarchitektur.

Ein moderner Ansatz behandelt Backup-Systeme als kritischen, eigenständig geschützten Bereich: Zugriffe laufen ausschließlich über definierte, überwachte Wege. Administrative Rechte sind gezielt und eng vergeben. Backup-Kommunikation ist dokumentiert. Wiederherstellungsprozesse werden regelmäßig getestet und als betriebliche Kernkompetenz verstanden.

Das Ergebnis ist echte Wiederanlauffähigkeit: Im Ernstfall stehen Backup-Systeme bereit, sind integer und abspielbar — unabhängig davon, was in anderen Netzbereichen passiert ist. Die bereits erwähnte Entwicklung, dass immer mehr Unternehmen nach Ransomware-Angriffen auf Lösegeldzahlungen verzichten können, ist direkt auf funktionsfähige, korrekt geschützte Backup-Infrastruktur zurückzuführen.

Handlungsfeld 4: Fernwartung strukturiert und kontrolliert ermöglichen

Fernwartung ist im modernen Mittelstand unverzichtbar und wertvoll. Maschinenhersteller, ERP-Betreuer, IT-Dienstleister und externe Spezialisten benötigen Zugriff auf definierte Systeme — das ermöglicht schnellen Support, reduziert Stillstandzeiten und macht spezialisiertes Know-how verfügbar.

Der richtige Ansatz macht Fernwartung strukturiert, nachvollziehbar und jederzeit steuerbar:

- Eindeutige Benutzeridentitäten pro Dienstleister und Funktion

- Starke Authentifizierung (Multi-Faktor) als Standard

- Zugriff präzise auf definierte Systeme und Bereiche

- Zeitliche Steuerung und aktive Freigabeprozesse

- Vollständige Protokollierung aller Aktivitäten

- Sofortige Anpassung von Zugriffsrechten bei Bedarf

- Klare Trennung von Dienstleisterzugängen und interner Administration

Laut IBM X-Force erfolgt in 29 Prozent der Angriffe auf industrielle Umgebungen der Einstieg über Remote-Zugänge. Strukturierte Fernwartung mit Zero Trust Network Access schließt diesen Einstiegspfad und macht externe Zugänge zu einem kontrollierten, transparenten Teil der Sicherheitsarchitektur.

Clavister bietet mit NetWall-Firewalls, OneConnect VPN und der Identitäts- und Zugriffslösung IdAuth einen integrierten Zero-Trust-Ansatz: Zugriff erhalten ausschließlich verifizierte Benutzer auf verifizierten Geräten — auf konkrete, definierte Ressourcen.

Handlungsfeld 5: NIS2 — Klarheit schaffen und Compliance aktiv gestalten

Das NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) ist am 6. Dezember 2025 in Kraft getreten. Für rund 29.500 Unternehmen in Deutschland gelten seitdem verbindliche Anforderungen: dokumentiertes Risikomanagement, Meldepflichten bei Sicherheitsvorfällen, Lieferkettensicherheit und eine klar definierte Managementverantwortung für Cyber Security.

NIS2 erweitert den Kreis der betroffenen Unternehmen erheblich: Betroffen sind Unternehmen ab 50 Mitarbeitenden oder 10 Millionen Euro Jahresumsatz in 18 Sektoren — darunter verarbeitendes Gewerbe, Lebensmittelproduktion, Chemie, Logistik, digitale Dienste und IT-Dienstleister. Auch Zulieferer und Dienstleister für regulierte Einrichtungen sind über die Lieferkettenpflichten einbezogen.

Die Kernpflichten nach §30 BSIG umfassen unter anderem:

- Risikoanalyse und dokumentierte Informationssicherheitskonzepte

- Backup-Management und Business-Continuity-Planung

- Netzwerksegmentierung und Zugangskontrolle

- Multi-Faktor-Authentifizierung

- Lieferkettensicherheit und Steuerung von Dienstleisterzugängen

- Incident Response mit definierten Meldewegen (24-Stunden-Frühwarnung, 72-Stunden-Bericht)

Segmentierter Schutz ist ein direkter Bestandteil der NIS2-Compliance. Wer kritische Betriebsbereiche identifiziert, Kommunikationswege dokumentiert und Zugriffe strukturiert, schafft gleichzeitig die Grundlage für Auditfähigkeit, Nachweisbarkeit und die geforderte Managementverantwortung. NIS2 ist damit ein Anlass, Sicherheitsarchitektur systematisch und dokumentiert weiterzuentwickeln — mit messbarem, nachweisbarem Ergebnis.

Handlungsfeld 6: Identität und Zugangskontrolle — wer darf was, wann und warum?

Neben der Netzwerksegmentierung ist Identitätskontrolle der zweite zentrale Pfeiler moderner Cyber Security. Das Prinzip „Least Privilege“ — jeder Benutzer erhält exakt die Rechte, die für seine konkrete Aufgabe notwendig sind — ist eine der wirksamsten und wirtschaftlichsten Sicherheitsmaßnahmen. Es reduziert die Angriffsfläche, schafft klare Verantwortlichkeiten und macht Zugriffsaktivitäten nachvollziehbar.

Identity & Access Management (IAM) mit Multi-Faktor-Authentifizierung, Single Sign-on und Conditional Access ist heute auch für mittelständische Unternehmen praxistauglich und mit überschaubarem Aufwand umsetzbar. Clavister verbindet Netzwerk-Security mit IAM-Funktionalität zu einem integrierten Ansatz — besonders wirksam bei Fernwartung, mobilen Arbeitsplätzen, Cloud-Diensten und administrativen Zugriffen.

Handlungsfeld 7: Cyberversicherung — starke Verhandlungsposition aufbauen

Cyberversicherungen sind für mittelständische Unternehmen ein wachsendes Thema — als eigenständige Absicherung, als Anforderung aus Kundensicht oder als Teil der Lieferkettenbedingungen. Die Anforderungen der Versicherer steigen dabei parallel zur allgemeinen Bedrohungslage.

Unternehmen mit dokumentierter Sicherheitsarchitektur, nachweisbarer Netzwerksegmentierung, strukturiertem Backup-Schutz und Multi-Faktor-Authentifizierung erhalten bessere Konditionen — und sind in Gesprächen mit Versicherern, Kunden und Auditoren klar im Vorteil. OT-Security wird dabei zunehmend als explizite Voraussetzung für Versicherungsschutz definiert.

Wer segmentierten Schutz konsequent umsetzt, verbessert seine tatsächliche Sicherheitslage und stärkt gleichzeitig seine Verhandlungsposition — gegenüber Versicherern, Kunden und Lieferkettenpartnern.

Warum Clavister — und warum europäische IT-Security heute strategisch zählt

Clavister steht für Cybersecurity „Made in Sweden“ — entwickelt für mission-kritische Anforderungen, mit mehr als 25 Jahren Erfahrung, von mittelständischen Produktionsbetrieben bis hin zu Anwendungen mit höchsten Sicherheitsanforderungen im Defence-Bereich.

IT-Security aus Europa — mit konkretem strategischen Mehrwert

Die Herkunft von Sicherheitstechnologie ist heute ein ernst zu nehmendes Kriterium. Laut Bitkom-Wirtschaftsschutzstudie 2025 konnten 46 Prozent der betroffenen deutschen Unternehmen Angriffe auf staatlich gestützte Akteure zurückführen — Tendenz steigend. Für Unternehmen mit sensiblen Produktionsdaten, Forschungsergebnissen oder regulatorischen Anforderungen ist Datensouveränität und die Vertrauenswürdigkeit der eigenen Sicherheitslösung heute strategisch relevant.

Clavister bietet: europäische Ingenieurtradition, Security-by-Design, volle Datensouveränität, keine Abhängigkeit von US-amerikanischen Hyperscalern. Das ist ein konkretes, nachvollziehbares Argument — besonders für den deutschen Mittelstand mit seinen hochspezialisierten, schützenswerten Produktions- und Entwicklungsprozessen.

Firewall-Technologie über den Perimeter hinaus

Das Clavister-Portfolio adressiert Micro-Segmentierung, OT Security, Zero Trust Network Access, sichere Remote-Arbeit und Identity & Access Management als integrierten Ansatz. Clavister ist genau für den Entwicklungsschritt geeignet, der nach der klassischen Perimeter-Firewall kommt: kritische Betriebsbereiche gezielt, nachvollziehbar und skalierbar schützen.

Bewährt in den anspruchsvollsten Umgebungen

Clavister bedient Kunden vom mittelständischen Produktionsbetrieb bis hin zu Umgebungen mit höchsten Sicherheitsanforderungen im Defence-Bereich. Diese Bandbreite ist ein Beleg für technische Reife, Praxistauglichkeit und die Fähigkeit, Sicherheit dort zu liefern, wo sie wirklich gebraucht wird.

Warum HÄUSLER?

Technologie entfaltet ihren Nutzen durch die richtige Einordnung, Planung und Umsetzung. Das gilt für IT-Security in besonderem Maß: Eine gute Sicherheitsarchitektur entsteht aus dem tiefen Verständnis der vorhandenen Infrastruktur, der betrieblichen Prioritäten und der realistischen Umsetzbarkeit — nicht aus dem Katalog.

HÄUSLER begleitet mittelständische Unternehmen seit über 30 Jahren in IT und Telekommunikation. Als inhabergeführtes Unternehmen mit direktem Kundenbezug bringt HÄUSLER genau das mit: den konkreten Blick auf die gewachsene Infrastruktur, das Verständnis für operative Anforderungen und die Erfahrung, Sicherheitsmaßnahmen so zu integrieren, dass der laufende Betrieb jederzeit im Mittelpunkt bleibt.

HÄUSLER orientiert sich dabei an etablierten Frameworks — unter anderem dem NIST Cybersecurity Framework — und begleitet Unternehmen von der Analyse über die Umsetzung bis zum laufenden Betrieb. Einschließlich der Entwicklung eines digitalen Notfallplans für den Ernstfall.

Clavister liefert die europäische Security-Technologie. HÄUSLER sorgt dafür, dass daraus eine mittelstandsgerechte, betrieblich tragfähige Sicherheitsarchitektur wird — geplant, umgesetzt und dauerhaft betrieben.

Der richtige Einstieg: Strukturiert vorgehen, konkret priorisieren

Der Einstieg in segmentierten Schutz ist ein strukturierter Entwicklungsschritt — kein Großprojekt, kein Systemwechsel. Sinnvoll ist zunächst eine belastbare Standortbestimmung: Was ist vorhanden? Was ist betrieblich kritisch? Welche Schritte bringen den größten Mehrwert?

Leitfragen für diesen Einstieg:

- Welche Firewall- und Sicherheitsarchitektur ist heute im Einsatz?

- Welche Bereiche sind für Betrieb, Produktion und Wiederanlauf besonders zentral?

- Wie sind Office-IT, Produktion, Server, Backup, Verwaltung und Fernwartung strukturiert?

- Welche Kommunikationswege sind betrieblich notwendig — und welche lassen sich gezielt bereinigen?

- Welche externen Dienstleisterzugänge bestehen — und wie sind sie strukturiert und dokumentiert?

- Wie ist die Backup-Infrastruktur vom produktiven Netz abgegrenzt?

- Welche Anforderungen ergeben sich aus NIS2, Cyberversicherung, Kunden oder Lieferkette?

- Welche Maßnahmen lassen sich realistisch priorisieren und schrittweise umsetzen?

Aus diesen Fragen entsteht ein konkreter, priorisierbarer Fahrplan — eine belastbare Entscheidungsgrundlage für die nächsten Schritte.

Für welche Unternehmen ist dieser Ansatz besonders relevant?

Der Ansatz ist für mittelständische Unternehmen konzipiert, die ihre bestehende Sicherheitsarchitektur gezielt weiterentwickeln möchten — strukturiert, praxisnah und betrieblich tragfähig.

Besonders passend für:

- Industrie- und Produktionsunternehmen mit vernetzten Maschinen oder OT-Umgebungen

- Unternehmen mit Warenwirtschaft, Lager oder mehreren Standorten

- Betriebe mit externer Fernwartung durch Maschinenhersteller oder IT-Dienstleister

- Unternehmen mit Anforderungen aus NIS2, KRITIS-Nähe oder Cyberversicherung

- Unternehmen ab etwa 50 bis 500 Arbeitsplätzen mit gewachsener IT-Infrastruktur

- Zulieferer und Dienstleister mit privilegiertem Zugang zu größeren Kunden oder Lieferketten

Der Ausgangspunkt ist immer die vorhandene Infrastruktur. Es geht darum, sie gezielt weiterzuentwickeln — dort, wo der größte Mehrwert entsteht.

Fazit: Die Firewall bleibt. Die Sicherheitsarchitektur wächst mit.

Mittelständische Unternehmen haben eine gute Basis. Eine Perimeter-Firewall ist vorhanden, Verantwortliche sind sensibilisiert, Investitionen in IT-Security steigen. Der nächste Schritt ist die konsequente Weiterentwicklung: Firewall-Technologie gezielt einsetzen, um kritische Betriebsbereiche intern zu strukturieren, Kommunikationswege zu definieren und die Sicherheitsarchitektur auf den tatsächlichen Schutzbedarf auszurichten.

Mit Clavister steht dafür eine europäische Cyber-Security-Plattform bereit — bewährt in mission-kritischen Umgebungen, von der Produktion bis zum Defence-Bereich. Mit HÄUSLER haben mittelständische Unternehmen einen Partner, der Analyse, Konzept, Umsetzung und Betrieb praxisnah und inhabergeführt begleitet.

Der nächste Schritt ist klar: kritische Betriebsbereiche identifizieren, gezielt segmentiert schützen — und damit eine Sicherheitsarchitektur aufbauen, die mit dem Unternehmen wächst.

Nächster Schritt: Sprechen Sie mit uns.

Firewall-Strategie, NIS2, OT Security, Fernwartung, Backup-Schutz — das sind Themen, bei denen ein Gespräch mehr bringt als jede Checkliste.

Sprechen Sie mit HÄUSLER darüber, wie Ihre aktuelle Sicherheitsarchitektur aufgestellt ist, welche Schritte für Ihre konkrete Infrastruktur sinnvoll und umsetzbar sind — und wie Clavister als europäische IT-Security-Plattform dabei passt.